Ontdek bekende en onbekende kwetsbaarheden in IoT-apparaten

Connected devices worden steeds belangrijker voor de gezondheidszorg, moderne auto's, consumenten elektronica, operationele technologie (OT) en industriële toepassingen. Ze worden gebruikt bijvoorbeeld voor domotica, bediening van kritieke infrastructuur, om medicijnen toe te dienen of ons veiliger door de stad te laten vervoeren. De technologische vooruitgang van het “Internet der Dingen” (IoT) zorgt ervoor dat ook de beveiliging van apparaten, gebruikers en kritieke gegevens aan de hoogste standaarden moet voldoen.

Nieuwe soorten apparaten vereisen nieuwe benaderingen

IT-beveiligingsteams weten hoe ze traditionele computerapparaten moeten beveiligen met patching en antivirusoplossingen. Maar hoe zit het met connected devices? Zij gebruiken meestal een onbekend besturingssysteem met onbekende libraries en softwareversies, waardoor ze moeilijk te updaten zijn. Kwetsbaarheden liggen vaak op de loer in Systems on Chip (SoC) producten van derden. Deze problemen zijn echter zeer moeilijk te vinden voor de fabrikanten van apparaten, en zij zijn vaak niet in staat om deze direct te verhelpen.

Uitgebreide allesomvattende veiligheidsvalidatie

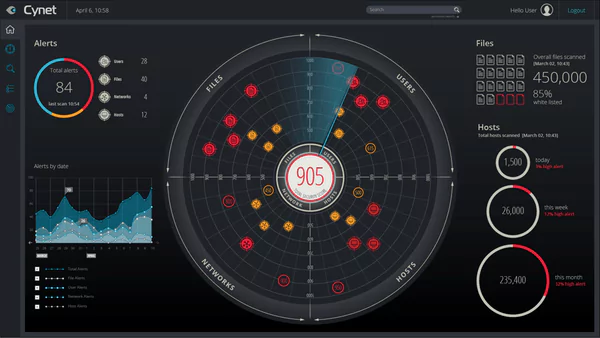

De IOT Security Assessment oplossing van Keysight scant alle connected devices die u aan het bouwen of implementeren bent en rapporteert in detail potentiële kwetsbaarheden. In tegenstelling tot verschillende oplossingen waarbij gebruikers meerdere tools moeten samenstellen en deze afzonderlijk beheren, combineert IOT Security Assessment een traditionele beoordeling van kwetsbaarheden met een gepatenteerde protocol fuzzing engine. De oplossing bezit een geïntegreerde UI of uitgebreide REST API, inclusief uitgebreide rapportage over ontdekte beveiligingsgebreken. De vulnerabilities omvatten oa. kwetsbaarheden van het Open Web Application Security Project (OWASP) zoals zwakke authenticatie en encryptie, verlopen certificaten, Android-vulnerabilities en ADB-blootstellingen, bekende CVE's en ingebouwde gebreken in protocolstacks, zoals Bluetooth Low Energy-aanvallen zoals Sweyntooth en Braktooth.

Zeer snelle Fuzzing

Protocol Fuzzing injecteert systematisch fouten in een protocolstroom om kwetsbaarheden te vinden, maar dit proces kan soms dagen duren. De gepatenteerde aanpak van Keysight maakt gebruik van een digitale tweelingtechniek om het testen te versnellen en de tijd om fouten te ontdekken in protocollen zoals Bluetooth en WiFi terug te brengen van uren tot zelfs minuten.

Uitgebreide rapportage

Om het oplossen van problemen te versnellen, zijn geavanceerde rapportages in zowel PDF als HTML beschikbaar via de UI en API, inclusief volledige CVSS-scores voor ontdekte CVE's. En als de tool een potentiële apparaat crash ontdekt, wordt automatisch een PCAP (packet capture) opgenomen voor eenvoudige replay of melding bij een chipsetfabrikant of andere derde partij. Er zijn zowel samenvattende als gedetailleerde rapporten beschikbaar, zodat zowel beveiligingsdeskundigen als algemene gebruikers deze gemakkelijk kunnen interpreteren.

Cloud Beveiligingsupdates

Het beveiligingslandschap verandert voortdurend, met een niet aflatende stroom van nieuwe bedreigingen en kwetsbaarheden waarmee fabrikanten van apparaten te maken krijgen. Gelukkig houdt Keysight zich al sinds 2005 bezig met het beoordelen van de beveiliging van netwerkapparaten. Keysight beschikt over een wereldwijd team van beveiligingsanalisten die nieuwe bedreigingen en kwetsbaarheden in de gaten houden en analyseren. Naarmate dit team nieuwe kwetsbaarheden en aanvallen ontdekt, wordt het IOT Security Assessment up-to-date gehouden met nieuwe bedreigingen en extra functionaliteit.

Ondersteunde protocollen

IOT Security Assessment is een modulair systeem dat momenteel ondersteuning biedt voor:

- WiFi

- Bluetooth / Bluetooth Low Energy (BLE)

- CAN-bus

- Ethernet

- TCP/IP

- 5G

Conclusie

Als u een IoT, OT of connected device bouwt of implementeert, moet u weten waarmee u te maken hebt. Anders kunt u potentiële bedreigingen niet aanpakken voordat ze echte problemen veroorzaken tijdens de implementatie. Neem contact op met Heynen voor meer informatie over hoe IOT Security Assessment uw test- en certificeringstaken kan versnellen, risico's kan minimaliseren en uw time-to-market kan verbeteren.